Según estudios recientes del panorama global de seguridad en sistemas ciber-físicos, entre el 60% y el 70% de las organizaciones industriales no posee un inventario completo y actualizado de sus dispositivos OT. Esta brecha de visibilidad no es un problema administrativo menor; es una vulnerabilidad crítica que socava cualquier intento de implementar una defensa robusta.

Cuando un CISO de una planta manufacturera no sabe exactamente qué PLCs, RTUs, HMIs, sensores industriales, gateways IoT o controladores inteligentes están operando en sus instalaciones, no puede protegerlos. No puede parchearlos. No puede detectar cambios no autorizados. No puede establecer líneas base de comportamiento legítimo. Y cuando no puede hacer todo esto, está expuesto a amenazas que pueden causar paros de producción, pérdida de datos críticos, o incluso riesgos para la seguridad física.

La realidad de los ecosistemas híbridos: arquitecturas fragmentadas

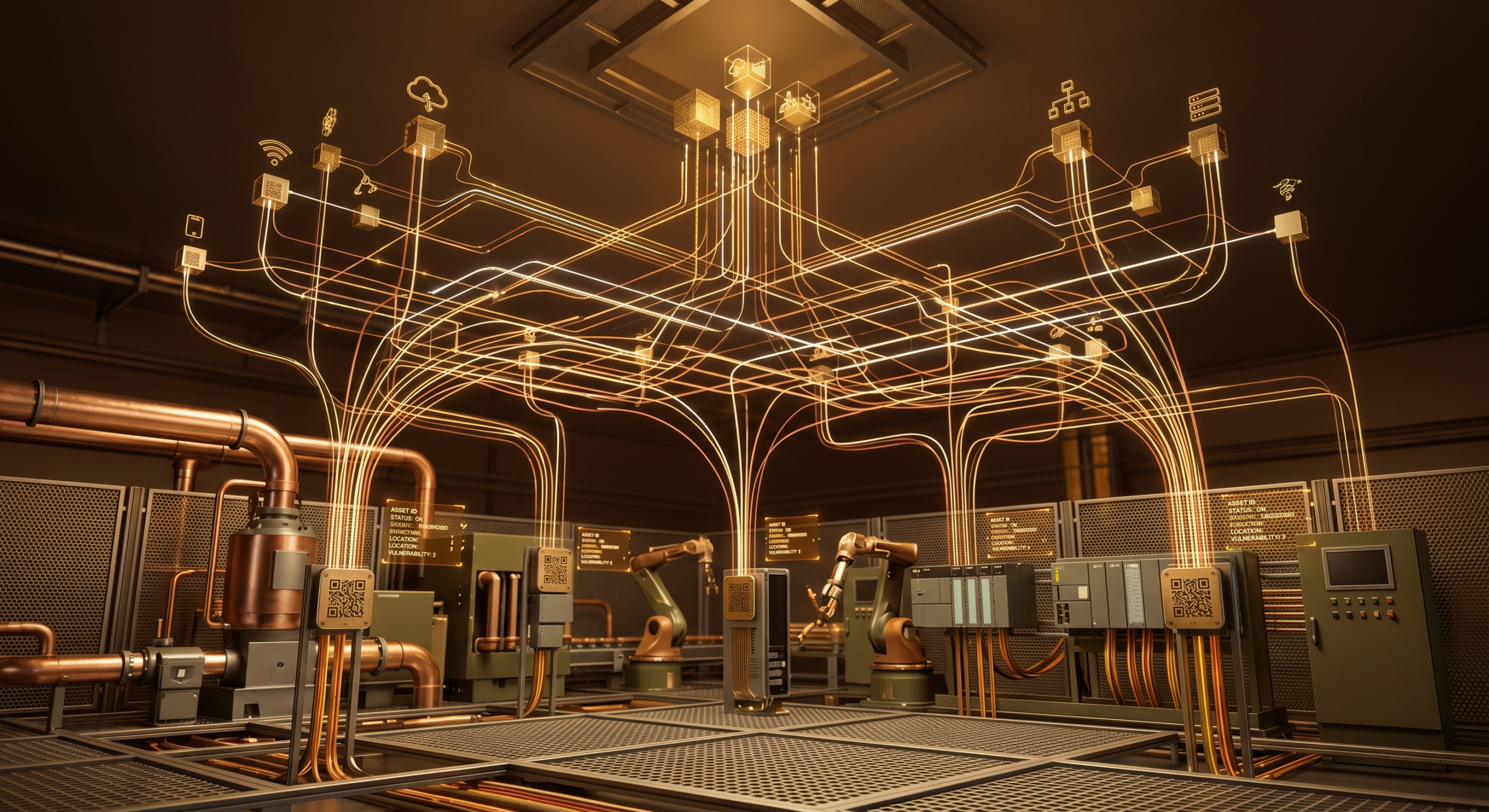

Las plantas industriales modernas en LATAM ya no son ecosistemas monolíticos. Una operación típica podría incluir tres capas claramente diferenciadas:

| Capa On-Premise | PLCs legacy, RTUs, paneles HMI, controladores locales ejecutando protocolos Modbus, DNP3 o Profibus |

| Capa Cloud | Plataformas SaaS para MES, análisis predictivo, dashboards centralizados |

| Capa Edge | Gateways industriales, computadoras de borde, routers que convierten protocolos y facilitan comunicación entre mundos |

Cada capa introduce complejidad única. Los protocolos OT clásicos como Modbus TCP no fueron diseñados pensando en seguridad; los sistemas cloud manejan identidades y credenciales de forma diferente a como lo hace una red local aislada; los dispositivos edge actúan como traductores entre mundos pero también como posibles puntos de exposición.

En este panorama fragmentado, muchas organizaciones descubren activos OT por accidente: cuando un equipo de ciberseguridad ejecuta un escaneo de red y encuentra dispositivos que ni siquiera el área de operaciones sabía que existían. Otros dispositivos permanecen invisibles porque operan en redes segmentadas, en subredes oscuras, o porque fueron detenidos hace años pero nadie los desmanteló formalmente.

Esta es la esencia del problema de visibilidad: no es solo sobre saber cuántos activos hay, sino sobre conocer su estado real, su ubicación, su función, sus vulnerabilidades, sus cambios, y cómo están conectados entre sí.

Estrategias de descubrimiento y mapeo dinámico

La visibilidad de activos OT requiere un enfoque multicapa que combine técnicas pasivas, activas y de inteligencia comportamental. Cada técnica ofrece perspectivas distintas sobre lo que realmente existe en la red.

Descubrimiento pasivo: Esta técnica permite monitorear el tráfico de red sin enviar paquetes proactivos que podrían interrumpir operaciones críticas. Los analizadores de tráfico pueden identificar firmas de dispositivos OT observando patrones de comunicación, puertos utilizados, y respuestas de protocolo. En una planta típica, los controladores industriales generan patrones de tráfico altamente predecibles: actualizaciones periódicas de estado, lectura de sensores a intervalos fijos, comandos de control que siguen scripts de producción.

Fingerprinting activo y controlado: Cuando ya existe un nivel básico de visibilidad, técnicas de identificación más agresivas como banner grabbing o sondeos de versión pueden revelar la identidad exacta de un dispositivo. Pero aquí entra el arte de hacerlo sin causar trastornos operacionales. Los equipos de OT y ciberseguridad deben coordinar estas actividades durante ventanas de mantenimiento o en segmentos de la red menos críticos primero.

Integración con CMDB: El verdadero tesoro está en conectar los datos de descubrimiento automático con las bases de datos de configuración existentes. Si la planta tiene un CMDB o un inventario de activos en sistemas como ServiceNow o BMC Remedy, sincronizar la visibilidad automática con esos sistemas crea un ciclo de retroalimentación valioso. Los cambios detectados en la red pueden generar alertas de cambios no documentados.

Detección de shadow OT: Quizás el hallazgo más valioso en cualquier auditoría de visibilidad es identificar dispositivos “sombra”: equipos que operan fuera de los registros formales. Un PLC recondicionado conectado por un contratista para diagnosticar un problema y nunca desconectado. Un gateway temporal instalado para una prueba piloto que se quedó en producción. Una cámara IP industrial conectada a la red con firmware desactualizado. La técnica de detección combina monitoreo pasivo con análisis de anomalías.

Activos críticos bajo microscopio: PLCs, RTUs, HMIs, IIoT y gateways

La visibilidad debe ser granular y específica según el tipo de activo, porque cada categoría presenta riesgos y requisitos distintos.

PLCs y RTUs: Son los “cerebros” de la planta. Un inventario debe incluir modelo exacto, versión de firmware, versión del sistema operativo en tiempo real si la aplica, interfaces de comunicación disponibles, y puertos abiertos. Cambios en firmware no documentados son banderas rojas de compromisos potenciales. La trazabilidad de cambios aquí es literal: ¿quién accedió? ¿cuándo? ¿qué se modificó?

HMIs (Human Machine Interfaces): Paneles táctiles y estaciones de trabajo de operadores son puntos de convergencia IT-OT por excelencia: ejecutan sistemas operativos (Windows, Linux, QNX), tienen navegadores web, pueden acceder a bases de datos, y generalmente cuentan con credenciales de operador. Un HMI comprometido puede actuar como puente hacia el resto de la red OT.

Sensores y dispositivos IIoT: La proliferación de sensores inteligentes en plantas modernas amplifica el desafío de visibilidad. Desde medidores de temperatura y presión hasta cámaras termodinámicas y analizadores de vibración, muchos de estos dispositivos tienen conectividad de red, ejecutan firmware que rara vez se actualiza, y frecuentemente operan con credenciales por defecto.

Gateways industriales: Estos activos son críticos para entender en ecosistemas híbridos. Un gateway traduce entre un protocolo OT legacy y HTTP/MQTT para comunicación con cloud. Requiere visibilidad sobre configuraciones de mapeo de protocolos, reglas de filtrado, certificados SSL/TLS usados, versiones de firmware, y especialmente—qué datos se están sincronizando hacia cloud y en qué frecuencia.

Trazabilidad de cambios: más allá del inventario estático

Un inventario estático de activos es útil solo en el momento en que se crea. En una planta viva y operante, los cambios ocurren constantemente: un controlador se reinicia, un firmware se actualiza, un cable se reemplaza, una conexión de red se modifica. Sin trazabilidad de cambios, ese inventario se vuelve obsoleto en días.

La trazabilidad efectiva requiere tres componentes clave:

Auditoría continua de configuración: Comparar el estado actual de cada dispositivo contra la línea base documentada. Cualquier desviación genera un registro de cambio: qué cambió, cuándo, detectado por qué mecanismo.

Correlación con registros de acceso: Si un PLC cambió de configuración entre las 14:00 y las 15:00, ¿quién estaba en la planta? ¿Qué cuentas accedieron a la red? ¿Desde qué direcciones IP?

Integración con SIEM: Los cambios detectados en activos OT deben fluir hacia las herramientas de análisis de seguridad. Un cambio inesperado en firmware es un evento de severidad alta que debe disparar alertas inmediatas.

Convergencia IT-OT: El rol de la visibilidad en la segmentación

Una de las recomendaciones más antiguas en seguridad industrial es segmentar las redes OT del resto de la infraestructura de IT. Sin embargo, la segmentación efectiva es imposible sin visibilidad clara de lo que se está segmentando.

Cuando tenemos mapas precisos de qué activos OT existen y cómo se comunican, podemos definir zonas de seguridad con inteligencia. Sabemos exactamente qué tráfico debería permitirse entre la red OT y la red corporativa IT. Podemos configurar firewalls industriales con reglas específicas en lugar de confiar en permisivos “permitir todo o bloquear todo”.

Esto también facilita la implementación de hardening de dispositivos industriales y segmentación de redes IT-OT, dos pilares complementarios de cualquier estrategia de defensa industrial seria.

Herramientas y plataformas para visibilidad OT

El mercado ofrece varias categorías de soluciones para lograr visibilidad de activos OT en ecosistemas complejos.

Plataformas de descubrimiento y clasificación: Soluciones especializadas que escanean redes OT y generan inventarios detallados. Muchas son agnósticas respecto a protocolos y pueden operar en entornos segmentados.

Software de gestión de configuración (CMDB): Aquí es donde vive la “verdad” del inventario en muchas organizaciones. La sinergia ocurre cuando el descubrimiento automático alimenta el CMDB, y cambios en el CMDB generan alertas si la realidad de la red no coincide.

Monitores de red y analizadores de tráfico: Herramientas que recopilan flujos de red (Netflow, sFlow) y aplican inteligencia para identificar patrones anómalos, cambios no documentados, y comunicaciones sospechosas.

Plataformas de detección de amenazas OT: Combinan visibilidad de activos con análisis comportamental para detectar cambios y anomalías que podrían indicar compromiso.

Integrar estas herramientas en un ecosistema cohesivo—donde cada una alimenta a las otras—es el nivel más avanzado de madurez en visibilidad.

Visibilidad como base de auditorías y cumplimiento

Cuando llega el momento de auditorías de seguridad industrial, la visibilidad de activos es el primer requisito. Auditorías de seguridad OT profundas parten de la premisa de que existe un inventario confiable de lo que se está auditando.

Sin visibilidad clara, los auditores externos quedan limitados en su capacidad de evaluar la postura de seguridad. Con ella, los auditorios pueden ser quirúrgicos, enfocados, y generan hallazgos procesables. Además, la visibilidad documentada demuestra a reguladores y stakeholders que existe gobernanza sobre qué existe en la red.

Hacia la madurez: integración con estrategias más amplias

La visibilidad de activos OT no es un fin en sí misma, sino el fundamento sobre el cual se construyen programas de ciberseguridad industrial más sofisticados. Una visibilidad robusta habilita:

Implementación de gestión integral de activos y seguridad OT con políticas claras de ciclo de vida de activos. Operacionalización efectiva de SIEM en entornos OT donde los eventos de cambio fluyen automáticamente. Preparación para adoptación segura de tecnologías emergentes como gemelos digitales, que requieren replicas precisas del estado de la planta.

Reflexión final: El “costo” de no ver

Uno de los principios más fundamentales en ciberseguridad es que no puedes proteger lo que no puedes ver. En entornos OT, donde una sola anomalía no detectada puede significar un paro de producción de horas, pérdida de miles de dólares, o riesgo de seguridad física, esta máxima es especialmente crítica.

Los ecosistemas híbridos—que combinan on-premise, cloud, y edge—multiplican el desafío, pero también hacen que la visibilidad sea más factible que nunca. Herramientas modernas pueden descubrir, mapear, clasificar y monitorear activos OT en tiempo real, incluso en redes segmentadas y heterogéneas.

El viaje hacia visibilidad total de activos OT no se recorre en semanas. Requiere coordinación entre equipos de OT, IT, y ciberseguridad, inversión en herramientas adecuadas, y gobernanza clara sobre cómo se mantiene y actualiza el inventario. Pero el retorno de inversión—en riesgo mitigado, en capacidad de detección mejorada, en confianza operacional—es innegable.

Las organizaciones que hoy invierten en visibilidad de activos estarán mejor posicionadas mañana para detectar ataques, responder a incidentes, cumplir regulaciones, y operar sus plantas de forma segura en un panorama de amenazas cada vez más sofisticado.