La modernización IT OT dejó de ser un proyecto opcional para convertirse en una decisión estratégica que define la continuidad operativa de cualquier industria con activos críticos. Migrar sistemas heredados (legacy) hacia nuevas capas tecnológicas, sin frenar la producción ni abrir puertas a nuevas amenazas, es uno de los desafíos más complejos que enfrentan hoy los equipos de OT, los CISOs y los gerentes de planta.

En América Latina, donde muchas plantas conviven con PLCs y SCADAs que tienen entre quince y veinticinco años, este desafío toma un cariz especial. La presión por sumar analítica avanzada, gemelos digitales o IA conviven con la realidad de equipos que nunca fueron pensados para estar conectados. Esa tensión —entre lo que la planta es y lo que el negocio necesita— es el corazón de cualquier proceso de modernización IT OT serio.

A diferencia de un upgrade en un servidor corporativo, modernizar un activo industrial implica negociar tres restricciones simultáneas: la disponibilidad del proceso, la integridad física de las personas y la trazabilidad regulatoria. Por eso la frase “lo dejamos para el próximo paro programado” suena tantas veces en las salas de reunión, y por eso también es tan caro postergar la decisión cuando los atacantes ya golpean la puerta.

Por qué los sistemas legacy son una bomba de tiempo silenciosa

El primer instinto en muchas organizaciones es “si funciona, no lo toques”. El problema es que esa frase ignora dos verdades incómodas: los atacantes evolucionan más rápido que los activos heredados, y la conectividad creciente expone superficies que antes estaban aisladas.

Según el reporte 2024 State of Operational Technology and Cybersecurity de Fortinet, el 73% de las organizaciones con entornos OT sufrió al menos una intrusión durante el último año, y casi un tercio experimentó seis o más. La mayoría de esos incidentes apuntaron a controladores antiguos, protocolos sin cifrado o arquitecturas planas donde un movimiento lateral podía llegar al corazón del proceso productivo en minutos.

A esto se suma un dato económico difícil de ignorar: el reporte Cost of a Data Breach 2024 de IBM Security calculó el costo promedio global de una brecha en USD 4,88 millones, con valores aún más altos en sectores como energía y manufactura. En entornos industriales, el daño no se mide solo en dólares: un compromiso puede traducirse en parada de planta, riesgo a la integridad física de operadores o impacto ambiental.

Mantener legacy sin un plan de modernización IT OT no es ahorrar; es trasladar el costo al futuro, casi siempre con intereses.

La convergencia IT OT cambió las reglas del juego

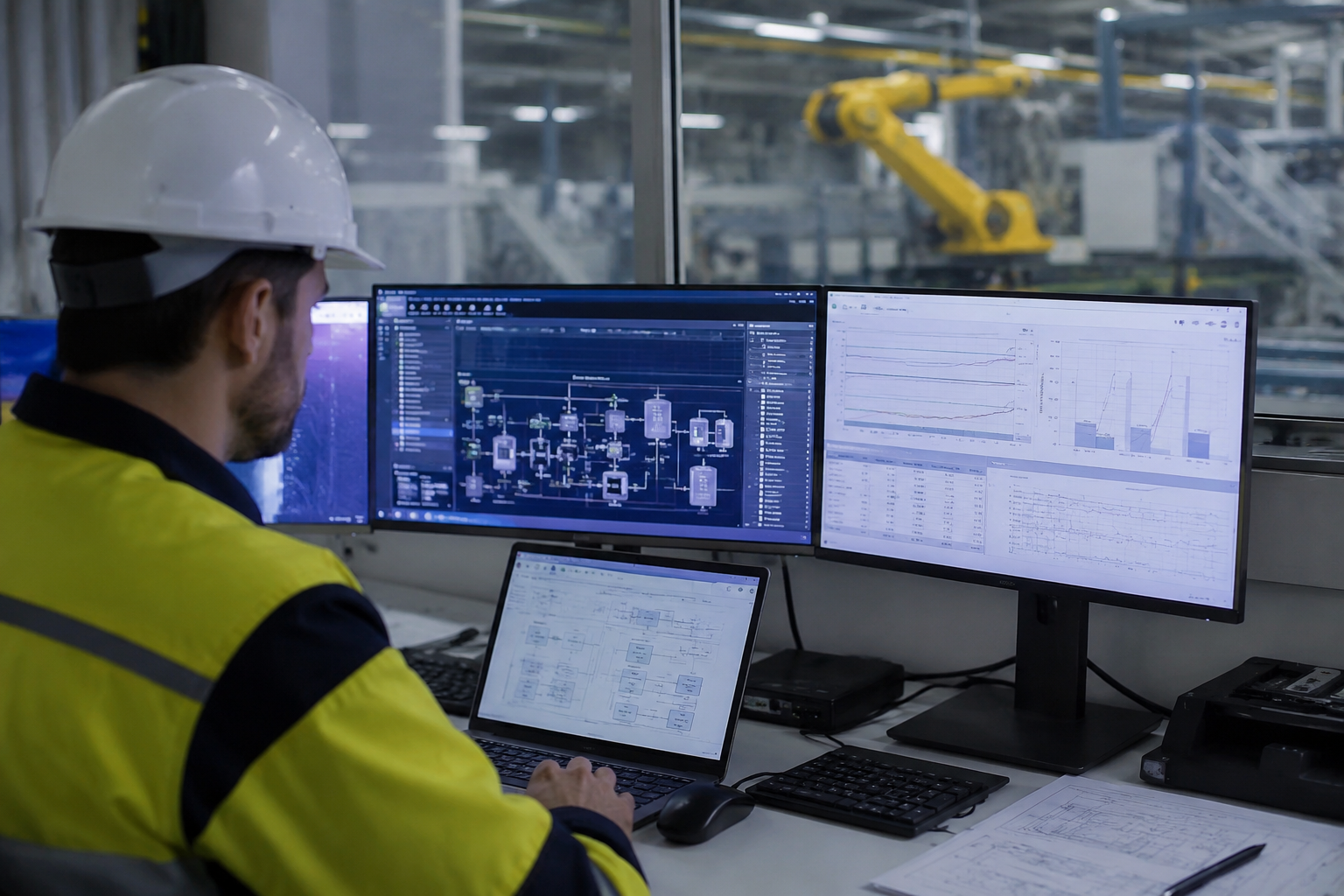

Durante años, IT y OT vivieron en universos paralelos. La planta era responsable de los procesos físicos y la ciberseguridad era cosa del data center. Esa separación funcionaba mientras los dos mundos no se cruzaran. Hoy, con la industria 4.0, los datos de planta alimentan tableros corporativos, los sensores envían información a la nube y los operadores acceden a interfaces remotas desde tablets.

La convergencia IT OT abre oportunidades enormes en eficiencia y trazabilidad, pero también empuja a redefinir los modelos de seguridad. Esto exige integrar gobernanza, inventarios y monitoreo bajo una misma estrategia, sin perder de vista que un servidor caído es un inconveniente, mientras que una válvula mal operada puede ser una catástrofe.

En el blog ya tratamos cómo construir esa visión integral en Resiliencia operativa industrial: cómo operar sin detener la planta y por qué la segmentación de redes IT/OT cuando el objetivo es contener en vez de aislar sigue siendo una de las decisiones de arquitectura más rentables del proceso.

Cómo planear una migración sin parar la producción

La pregunta correcta no es “¿cuándo migramos?”, sino “¿cómo migramos sin detener la planta y, al mismo tiempo, sin agregar nuevos vectores de ataque?”. Una modernización IT OT bien planificada combina visibilidad, segmentación y prácticas iterativas.

El punto de partida obligatorio es un inventario completo de activos. No se puede proteger ni reemplazar lo que no se conoce. La gestión de activos de seguridad OT permite mapear protocolos, versiones de firmware, dependencias y ventanas de mantenimiento. Sin ese mapa, cualquier proyecto avanza a ciegas.

Con la base mapeada, el siguiente paso es separar la red en zonas y conductos —siguiendo el modelo IEC 62443— para que la migración pueda hacerse por etapas. Cada zona modernizada queda contenida y, si algo falla, el resto de la planta sigue operando. Este enfoque por capas también permite probar nuevos componentes en entornos controlados antes de exponerlos al proceso productivo.

Las pruebas en gemelos digitales se han vuelto un aliado central de este tipo de proyecto. Como contamos en el artículo sobre gemelos digitales y ciberseguridad OT, simular el comportamiento del sistema antes de tocar la planta reduce el riesgo de roturas y acelera la adopción de nuevas capas tecnológicas.

Otra práctica que está ganando terreno es la integración de monitoreo continuo desde el primer día de la migración. Tener un SIEM que entienda los protocolos industriales —tema que abordamos en cómo integrar SIEM en entornos industriales— permite ver en tiempo real si el activo migrado se comporta de manera anómala. La diferencia entre detectar una desviación a los cinco minutos o a los cinco días puede ser la diferencia entre un susto y una crisis.

Por último, ningún plan está completo sin un retroceso seguro. Cada cambio tiene que tener su rollback documentado, probado y comunicado al turno de planta. Los proyectos exitosos no son los que evitan los problemas, sino los que reducen el tiempo entre el problema y la vuelta a la normalidad.

Frameworks y aliados que ordenan el camino

Modernizar sin un marco de referencia es como construir un edificio sin planos. La buena noticia es que la industria ya cuenta con frameworks maduros que orientan el proceso. La elección depende del sector, del país y del nivel de madurez de la organización, pero todos comparten un denominador común: tratar la ciberseguridad como parte del ciclo de vida del activo, no como un parche al final.

| Framework | Foco principal | Cuándo conviene |

|---|---|---|

| IEC 62443 | Seguridad de sistemas de automatización industrial | Plantas con redes IT/OT integradas y proveedores múltiples |

| NIST CSF 2.0 | Gestión integral de riesgos cibernéticos | Organizaciones que necesitan alinearse con estándares globales |

| NERC CIP | Sectores eléctricos y energéticos críticos | Empresas reguladas en el sector energía |

| ISO/IEC 27019 | Seguridad de la información en utilities | Servicios públicos y energía |

Profundizamos esta comparación en la guía completa sobre frameworks de ciberseguridad para la industria en 2026, recomendable antes de decidir el camino de modernización.

El factor humano: sin equipo, no hay migración

Muchos proyectos de modernización IT OT fracasan no por la tecnología, sino por la cultura. Migrar legacy implica que operadores acostumbrados a una HMI específica deban convivir con interfaces nuevas, que los técnicos de mantenimiento aprendan protocolos modernos y que el equipo de seguridad gane visibilidad sobre activos que antes solo conocían los ingenieros de proceso.

El Global Cybersecurity Outlook 2025 del World Economic Forum reportó que la falta de talento es uno de los tres principales obstáculos para la ciberresiliencia, y que dos de cada tres organizaciones admiten brechas de habilidades críticas. En entornos industriales, donde el conocimiento del proceso está en cabezas con décadas de experiencia, esa brecha se duplica.

La modernización IT OT exige, entonces, una hoja de ruta de capacitación tan detallada como la técnica. Documentar saberes, formalizar runbooks, ejercitar respuesta ante incidentes y crear puentes entre los equipos de planta y de seguridad son inversiones que rinden tanto como un firewall industrial.

Un patrón que aparece una y otra vez en los proyectos exitosos es el rol de los “traductores”: personas con experiencia mixta capaces de explicar a un ingeniero de proceso por qué la segmentación importa, y a un analista de SOC por qué un reinicio de PLC en plena producción no es una opción. Identificar a esos perfiles y darles tiempo dedicado al proyecto suele ser más decisivo que cualquier herramienta nueva.

Cerrando: la migración como proceso, no como evento

La modernización IT OT no es un proyecto con fecha de cierre, sino un proceso continuo que acompaña la evolución del negocio y de las amenazas. Las organizaciones que mejor lo enfrentan tratan cada zona, cada ventana de mantenimiento y cada puesta en marcha como una oportunidad para sumar capas de seguridad y reducir deuda técnica.

Migrar legacy sin detener la planta es posible, pero exige planificación, frameworks claros, herramientas de visibilidad y, sobre todo, equipos preparados para sostener la transformación en el tiempo. Quienes inicien hoy ese camino serán los que mañana puedan adoptar IA, gemelos digitales o quantum security sin sobresaltos. Los que lo posterguen, en cambio, seguirán pagando intereses cada vez más altos por una deuda que no para de crecer.